Que sont les certificats SSL root et intermédiaires?

Dernière mise à jour sur 28 sept. 2023 à 10:22:58.

Catégorie:

Tout sur les certificats SSL

Cet article vous explique ce que sont les certificats SSL root et intermédiaires, et où les trouver.

Que sont les certificats root?

La sécurisation via SSL est basée sur une Chaîne de Confiance qui s'étend de la Certificate Authority (CA), l'émetteur de certificats (GlobalSign, Comodo, Geotrust...), jusqu'à votre propre certificat SSL, qui est accepté par un navigateur parce qu'il a été signé par la CA. L'identité des différents CA est connue des navigateurs, à l'aide de certificats root ou certificats racine qui sont présents dans le logiciel. Sans ces certificats root, le navigateur n'aurait aucune manière de vérifier l'identité et d'accepter la validité d'un certificat SSL émis et signé par la CA.

Les internautes n'ont normalement rien à configurer aux certificats présents dans leur navigateur. Ce sont les fournisseurs de navigateurs tel que Mozilla, Google ou Microsoft qui se chargent de remplacer des certificats root périmés ou obsolètes par des nouvelles versions lors de la mise à jour du navigateur.

Les administrateurs de serveur par contre n'ont pas la vie aussi facile. Windows Server contient par défaut certains certificats root, mais il peut être utile, voir nécessaire de les remplacer, par exemple pour migrer de certificats signés par SHA-1 vers le standard SHA-2, plus sûr. Certains émetteurs de certificats se servent d'un seul certificat root, comme GlobalSign, d'autres ont des certificats root totalement séparés pour leurs différents produits, tel que GeoTrust ou Comodo. En outre, les serveurs web Linux, tel qu'Apache, Lighttpd ou Nginx, ne contiennent à la base aucun certificat, ce qui fait qu'il faut les installer à chaque fois.

Que sont les certificats intermédiaires?

Les Certificate Authorities doivent répondre à des critères de sécurité très strictes, notamment pour garantir que leurs propres certificats ne sont pas compromis, ce qui entraînerait la corruption de tous les certificats émis sous leur responsabilité. C'est pourquoi la clé privée de leur certificats root est mise à l'abri, et n'est pas utilisée pour signer des certificats SSL, mais pour signer des certificats intermédiaires, qui à leur tour signent les certificats SSL finaux. Même si la clé privée d'un de ces certificats intermédiaires était compromise, les certificats SSL dépendant d'un autre certificat intermédiaire ne seraient pas affectés.

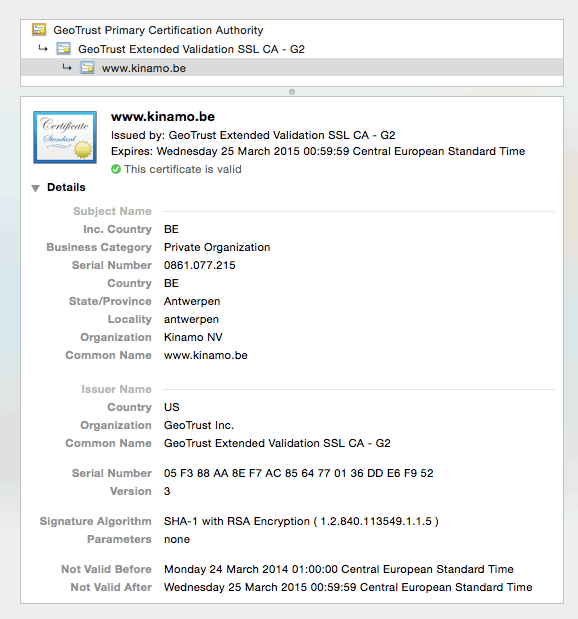

Quand vous visitez un site sécurisé par HTTPS, vous pouvez consulter l'information du certificat et sa hiérarchie en cliquant l'icône cadenas dans la barre d'adresse du navigateur. Afin de vou sillustrer ceci, l'information du certificat SSL de www.kinamo.be est montrée ci-dessous.

Vous remarquerez qu'il s'agit d'un certificat SSL Extended Validation, avec un audit complet de l'organisation. En remontant la hiérarchie, vous observerez le certificat intermédiaire, GlobalSign Extended Validation SSL CA - SHA256 - G3, en le certificat root dont GlobalSIgn s'est servi pour signer le certificat intermédiaire, GlobalSign Root CA - R3.

Comme les certificats intermédiaires différent de produit en produit, il est toujours indiqué de les installer sur votre serveur web avant d'installer votre propre certificat SSL. Sans cela, il est probable que les navigateurs de vos visiteurs n'accepteront pas votre certificat, faute de chaîne sans interruption.

Où trouver des certificats root et intermédiaires?

Les Certificate Authorities vous offrent de télécharger leurs certificats root et intermédiaires sur leurs propres sites, en différents fichiers, qui servent à l'installation sur Microsoft IIS par exemple, ou en un seul fichier appelé certificate bundle, qui sert à l'installation sur Apache, entre autre. Pour vous faciliter les choses, Kinamo a groupé tous les certificats root et intermédiaires dont vous pourriez avoir besoin sur la page de Téléchargements de Certificats.